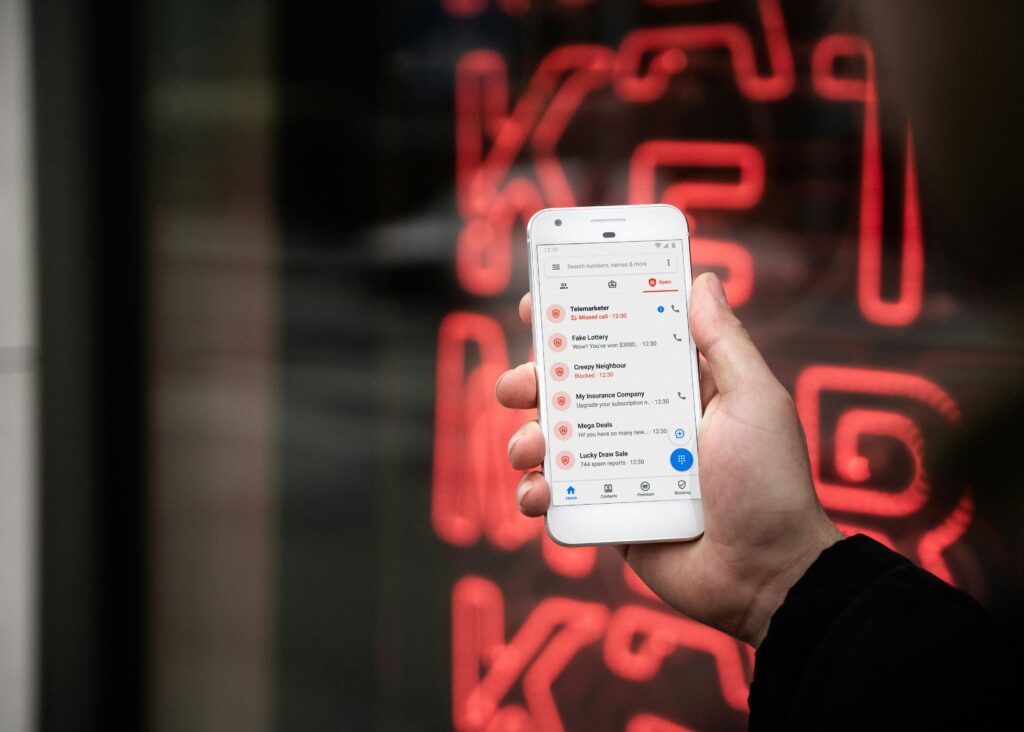

$40.000 bị lừa qua email: Cảnh báo an ninh thanh toán MICE

Sự cố suýt “vỡ tour” của 80 chuyên gia sự kiện cho thấy: bảo mật chi trả phải nghiêm ngặt như hợp đồng, bảo hiểm và an toàn khách.

Ở Mỹ (case 2019, nhắc lại giữa làn sóng lừa đảo 2024–2025), một khoản $40.000 chuyển nhầm do hacker mạo danh gần làm hủy chuyến “mystery trip” 6 ngày tới Tuscany của 80 event pros; tác động chính: ngành MICE-du lịch phải nâng chuẩn an ninh thanh toán & quy trình nhân sự tuyến đầu.

FACTS

- Thanh toán cuối cùng $40.000 bị hacker chiếm đoạt qua email mạo danh (khác một dấu chấm trong địa chỉ).

- Đoàn 80 chuyên gia sự kiện đã sẵn sàng bay; BTC phải vay/mượn, quẹt thẻ để “cứu” chương trình; FBI mở hồ sơ nhưng không thu hồi được tiền.

- Sau sự cố, bên tổ chức bắt buộc đào tạo nhận diện gian lận cho tất cả người tham gia quy trình chi trả; với khoản lớn luôn gọi điện xác minh thông tin tài khoản.

- Trường hợp khác (2025): một nhà tổ chức tại Atlanta mất gần $20.000 do kẻ gian mạo danh khách doanh nghiệp; kêu gọi tiêu chuẩn hóa quy trình thanh toán và RFP.

- Bối cảnh rộng: người tiêu dùng Mỹ mất $12,5 tỉ vì gian lận 2024 (+25% YoY); 38% báo cáo gian lận gây thiệt hại tài chính; chuyển khoản ngân hàng là kênh bị khai thác nhiều (FTC).

CONTEXT

MICE và du lịch phụ thuộc chuyển khoản/wire cho đặt cọc địa điểm, vận chuyển, DMC, F&B — nhất là với nhà cung cấp nhỏ (gmail, hạ tầng lỏng lẻo) và deadline gấp. Chuỗi cung ứng phân mảnh + áp lực “chốt nhanh” khiến ngành dễ trở thành đích ngắm spear-phishing/BEC.

ANALYSIS — Tác động tới thị trường lao động

- Khách sạn: Lễ tân, Sales, Reservations, Finance phải kiêm nhiệm kiểm chứng thanh toán (call-back, whitelist tài khoản, xác thực domain), tăng nhu cầu Payment Ops/Fraud Analyst nội bộ. Ca làm có thể biến động bởi hold/giải ngân trễ, kéo theo overtime Housekeeping, Banquet, AV.

- Nhà hàng/F&B (resort, holiday park, catering): rủi ro “đặt ảo/đặt cọc giả” → thất thu hàng tồn, staff bị hủy ca. Cần SOP tạm ứng an toàn, VCC/escrow, người phụ trách đối soát giao dịch.

- Hướng dẫn viên/TO/DMC: nguy cơ no-show thanh toán phút chót; thu nhập bấp bênh nếu không có điều khoản bảo lãnh. Nhu cầu kỹ năng số (e-invoice, chữ ký số, xác minh danh tính) tăng; thị trường xuất hiện việc làm freelance Payment Coordinator cho tour phức tạp.

- Mặt bằng lao động chung: nâng chuẩn kỹ năng bắt buộc (cyber hygiene, KYC nhà cung cấp, đọc “dấu hiệu” email giả); lương cho vị trí có năng lực rủi ro – tuân thủ tăng; doanh nghiệp nhỏ khó giữ người nếu không đầu tư quy trình.

Chuyên Gia

“Từ nay, mọi khoản chuyển lớn đều đi kèm một cuộc gọi xác minh.” — Liz Lathan

“Ngành phải coi chuẩn thanh toán nghiêm như hợp đồng và bảo hiểm.” — Nirjary Desai

ACTIONS / RECOMMENDATION

- Quy trình & công cụ: Áp dụng dual control (2 người duyệt), call-back tới số đã lưu sẵn (không dùng số trong email hóa đơn), allow-list tài khoản nhận, dùng virtual card/escrow thay wire khi có thể.

- Con người: Bắt buộc đào tạo 2 giờ/quý về BEC, look-alike domain, deepfake voice; chỉ định Payment Owner tại Sales/Events.

- Hợp đồng: Điều khoản Anti-Fraud Addendum (đầu mối xác minh, chế độ bồi hoàn, thời gian hold dịch vụ, quy tắc đổi thông tin ngân hàng chỉ qua kênh đã thỏa thuận).

- Ứng phó sự cố: Playbook T-Minus 24h (quỹ dự phòng, hạn mức thẻ khẩn cấp, liên hệ ngân hàng/FBI/IC3, thông báo stakeholder, kế hoạch giảm quy mô sự kiện nhưng không hủy).

Data box (key numbers)

- Khoản bị lừa (case Tuscany): $40.000 | 80 người tham dự | 0 thu hồi

- Gian lận người tiêu dùng Mỹ 2024: $12,5 tỉ | +25% YoY | 38% báo cáo có thiệt hại | Kênh chính: bank transfer

- Case khác: ~$20.000 thất thoát (Atlanta, 07/2025)

- Biện pháp sau sự cố: đào tạo bắt buộc, xác minh qua điện thoại, kiểm tra domain/email

Ma trận Tác động tin tức → Stakeholder → Hành động đề xuất

| Tác động chính | Stakeholder chịu ảnh hưởng | Hành động đề xuất (thực thi ngay) |

|---|---|---|

| Nguy cơ BEC/wire fraud tăng | Khách sạn (Sales/Fin/FO) | Kích hoạt dual control; xác minh voice call; chỉ nhận đổi tài khoản qua cổng bảo mật; dùng VCC/escrow cho đặt cọc |

| Hủy/giảm quy mô sự kiện phút chót | Banquet/AV/Housekeeping | Lịch on-call, quỹ overtime; checklist “T-24h” để tái phân bổ ca và set-up tối giản |

| Thất thu & hủy ca F&B | Nhà hàng/Catering | Chính sách non-refundable partial prepay qua VCC; kho nguyên liệu dự phòng linh hoạt; người phụ trách đối soát |

| Mất thu nhập hướng dẫn viên/nhà cung cấp địa phương | Hướng dẫn viên/TO/DMC | Điều khoản retainer/guarantee; nền tảng e-contract/e-invoice; ví điện tử/escrow, xác minh danh tính khách |

| Tăng nhu cầu kỹ năng tuân thủ | HR/Đào tạo | Module 2 giờ/quý về an ninh thanh toán; đánh giá năng lực định kỳ; KPI gắn tỷ lệ xác minh đúng |

| Rủi ro từ nhà cung cấp nhỏ (gmail) | Venue/SME vendor | Bắt buộc domain doanh nghiệp, MFA, SPF/DKIM/DMARC; cổng hóa đơn tập trung |

| Tổn hại uy tín điểm đến/sự kiện | Cơ quan/Hiệp hội | Bộ tiêu chuẩn thanh toán MICE; chia sẻ cảnh báo lừa đảo; đường dây nóng xác thực RFP |

Một câu kết:

Từ một email “thừa dấu chấm”, cả chuỗi MICE suýt sụp đổ — bài học đắt giá là: lao động tuyến đầu phải trở thành “lá chắn” an ninh thanh toán, còn doanh nghiệp thì chuẩn hóa quy trình – công nghệ – hợp đồng để bảo toàn doanh thu và việc làm.